目錄

凌晨的黑天鵝

2026 年 3 月 22 日本是一個平靜的深夜,大多數人們皆處在睡眠之中,而此時正有惡意攻擊者正悄悄對著 Resolv 協議下手。

USR 崩盤

對於標榜市場中性策略 Delta-Neutral 來說,本應依靠國債及以太幣對沖賺取穩定收益的策略並未出現問題,但市場上卻突然出現大量資金正在用 USR 兌換 wstUSR,並將其短暫換為穩定幣後,最終換為以太幣進行存放。

隨著 USR 的價格崩跌,與 Resolv 協議相關的 RLP、Resolv 代幣也接連出現恐慌反應,USR 一度跌到 0.04 美元,而 RLP 也從原先的 1.2 美元跌至 0.12 美元,情況一度十分悲觀。

空手套白狼的開端

當大家還不知道市場上為什麼突然出現大量 USR 時,鏈上分析師卻發現有個與 Resolv 交互過的地址不太正常,明明應該以近乎 1:1 的穩定幣鑄造 USR,他卻只利用 20 萬的 USDC 就從合約中提取高達 8,000 萬枚 USR,這在幣價尚未崩盤時價值 8,000 萬美元。

攻擊者是如何突破防線的?

本次事件的重點不在於 Web3 的去中心化,反而該將焦點著重於中心化的私鑰外洩,攻擊者透過入侵 Resolv 獲取存放在 AWS KMS 中的權限私鑰,進而鑽取協議的漏洞。

被奪走的印鈔鑰匙

這把被奪走的私鑰中具有 SERVICE_ROLE 的特殊權限,正常情況下,Resolv 會透過這個管道進行驗證,確保抵押品與鑄造請求後再將其放行。

而如今攻擊者取得這把私鑰,自然而然就可以不再需要 1:1 的抵押品就能提走 USR。

繞過框架

攻擊者為了讓整場行動看起來更為正常採取了極具有欺騙性的動作:

- 存入小額抵押:先存入了一筆約 20 萬美元的 USDC,對於協議本身來說,存入 20 萬枚穩定幣僅占比不到 1% 的資產,因此將其視為正常交易放行。

- 偽造簽名:利用竊取的私鑰偽造簽名,直接將同意放款的訊號傳回到 Resolv 協議。

- 鏈上放款:當訊號回傳到 Resolv 時,因智能合約已寫死,只要傳進來的是同意放款,合約就會自動將款項打至存款錢包,至此攻擊者就成功收到 8,000 萬枚 USR。

盜走的資金都拿去哪了?

成功從智能合約提取 8,000 萬枚 USR 後,攻擊者需要考慮如何將其最大化的轉換為市場公認的貨幣。

偽裝與封裝

為了增加追蹤難度,攻擊者將很大一部分的 USR 轉換為質押版本的 wstUSR,如此一來將能有效避免大量用戶即時反應並撤出存放於 Resolv 的資金。

雖然 USR 與 wstUSR 名字很像,但在攻擊的前幾分鐘時,大多投資者都將目光放在 USR 上,並未聯想到它還有個質押版本 wstUSR,這對於存放 wstUSR 在鏈上的投資者而言無疑是相當致命的。

擊穿流動性池

隨後攻擊者展開了大量拋售,他先是利用 Curve 的穩定幣兌換池以及 Uniswap V3 的高流動性將部分 USR 轉換為主流穩定幣 USDC/USDT,此舉將 DEX 上的穩定幣流動性榨乾,USR 直到最後僅剩下 0.04 美元的報價。

終極變現

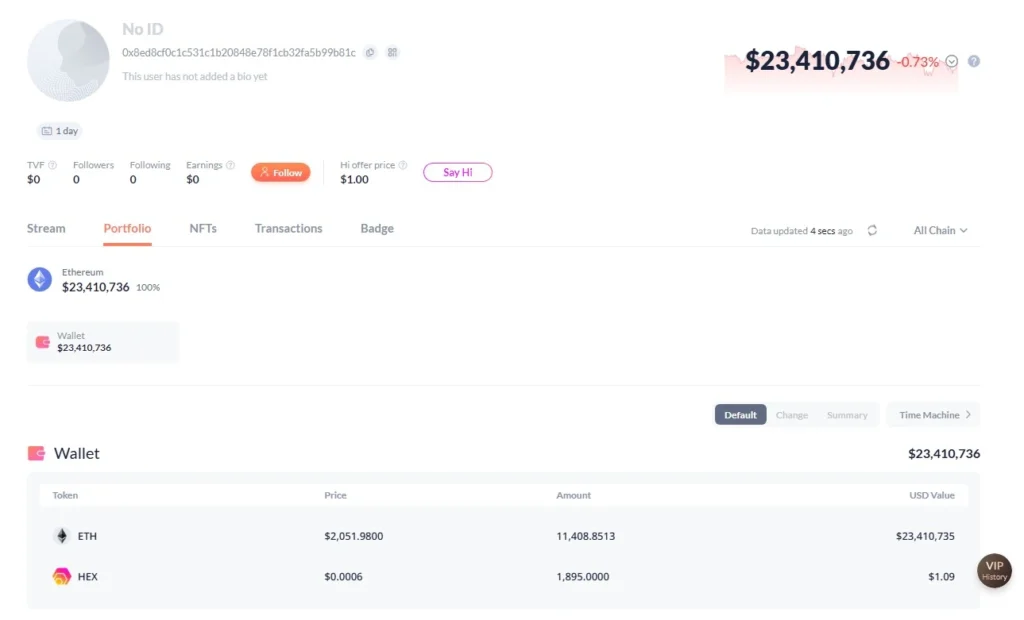

或許你會認為將 USR 轉換為主流穩定幣後,這場事件就到此結束,但 USDT、USDC 仍能依靠黑名單功能將地址資金凍結,因此攻擊者最後將穩定幣一併轉換為更具有去中心化色彩的以太坊進行儲存,8,000 萬枚 USR 最終被換得約 11,437 枚 ETH,當下價值約為 2,300 萬美元,這場攻擊才終於落下帷幕。

本報告僅供資訊分享之用,內容不構成任何形式的投資建議或決策依據。文中所引用的數據、分析與觀點均基於作者的研究與公開來源,可能存在不確定性或隨時變動的情況。讀者應根據自身情況及風險承受能力,審慎進行投資判斷。如需進一步指導,建議尋求專業顧問意見。

學習討論群組

親愛的讀者,你可能在思考:「這些深入的分析方法和珍貴的資料分享,我要到哪裡去學習和看到?」 不必再四處尋找!除了 DA Labs 網站優質的內容外,我們建立了完整的社群生態系統,邀請想學習金融科技、區塊鏈/加密貨幣的朋友一同加入:

- LINE 官方帳號 https://urli.ai/line/q-2Q3R?muid=bot-jpq9c#

- DA 各公開頻道 https://t.me/addlist/3qrlxEnu7slkYWY9

在 DA 交易者聯盟的各個社群平台中,有來自不同領域的專業講師和交易者,每日不停歇地討論市場資訊。動動你的手指,跟著我們踏上精彩的投資學習之旅吧!

DA Labs —— Bridge the Fintech Gaps