目錄

量子威脅不再是未來式

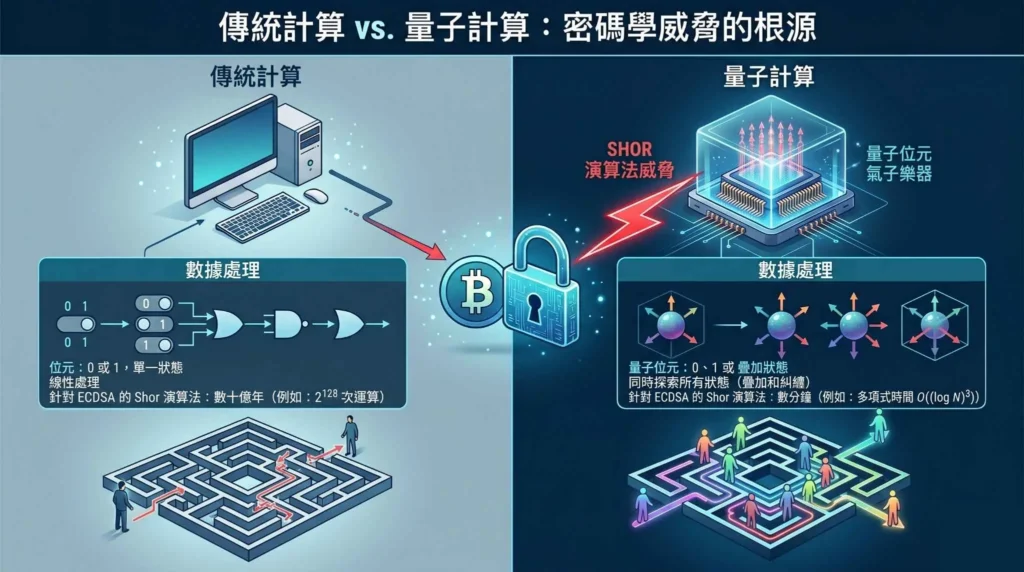

長期以來,加密貨幣社群對於量子計算的討論,大多皆停留在未來遠期的威脅,不過隨著 Google Quantum AI 實驗室與加州理工學院發表的聯合論文問世,似乎量子計算對於比特幣而言,再也不是遙不可及的威脅了。

2026 年的技術分水嶺

過去科學界普遍認為量子位元的噪聲與糾錯是難以逾越的障礙,但 2026 年 3 月發表的 Willow 2 晶片可以在九分鐘內,相當於不到一個比特幣區塊產生的時間內完成對特定公鑰的逆向破解。

這意味著量子威脅已正式從學術論文中的機率問題上升至矽谷實驗室裡的工程進度問題,對於加密資產持有者而言目前正處於關鍵的節點:密碼學的護盾尚未破碎,但牆上的裂紋已經清晰可見。

34.6% 比特幣受威脅

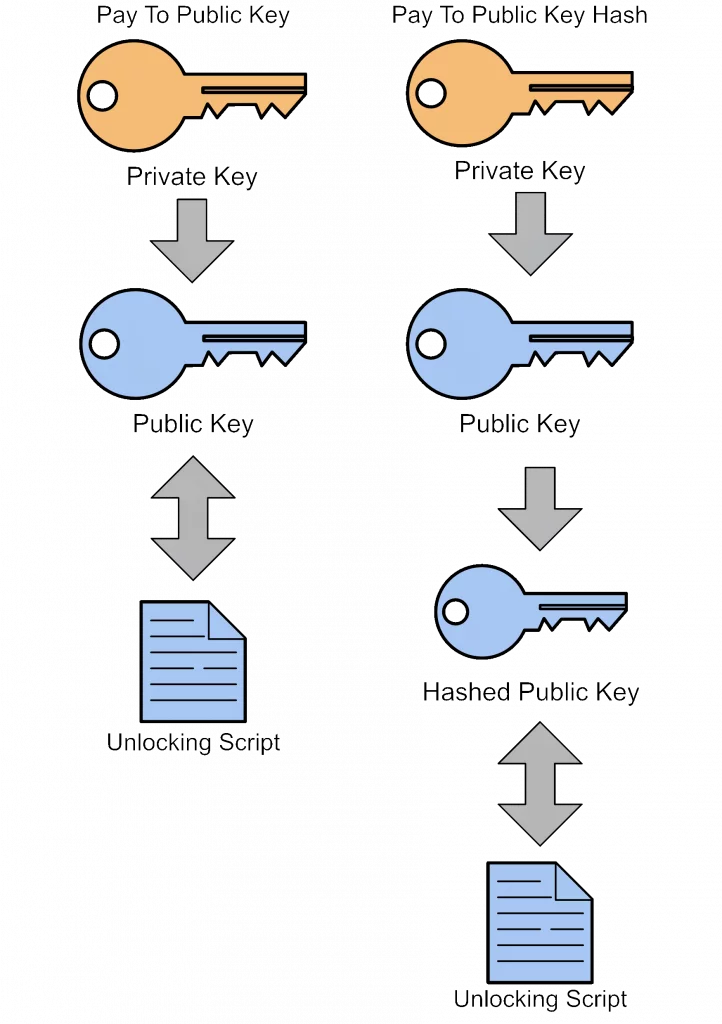

當我們談論量子威脅時,必須釐清關鍵的密碼學事實:比特幣地址並不等於公鑰。

比特幣的架構中,資金的安全性由兩道防線守護:第一道是基於橢圓曲線的非對稱加密 ECDSA,而第二道則是雜湊函數如 SHA256 。量子計算對於前者有相當大的威脅,對後者威脅則有限。

誰是那 34.6%?

這 690 萬枚面臨風險的比特幣,可以將其歸類為公鑰已暴露的資產,在駭客眼裡,這些錢包的防線形同虛設。

- Pay-to-Public-Key:這是中本聰最早期創造比特幣時所使用的格式,2010 年以前,挖礦獎勵是直接發送到公鑰地址的,這意味著這些資產的公鑰直接寫在區塊鏈帳本上。

- 地址反覆使用:現代的 P2PKH 地址會將公鑰進行二次雜湊處理,只有在轉帳出去的那刻才會暴露公鑰,不過萬一再使用該地址儲存比特幣,將導致公鑰完全暴露在鏈上。

圖片來源:Blockchain Academy

65.4% 資產的避風港

剩下大約 1,200 萬枚比特幣暫時是安全的,由於較新的錢包是採用 P2PKH 或 SegWit 格式儲存比特幣,只要你從未進行過轉帳,駭客在鏈上看到的就只會是經由雜湊運算後的地址。

從數學層面來看,量子計算機雖然能透過 Shor 演算法在短時間內破解 ECDSA,但要逆向破解 SHA 256 雜湊值,仍需要極其龐大的運算量。

比特幣的最終防線

面對量子計算威脅的步步緊逼,比特幣社群並沒有坐以待斃,主要在兩個層面守住量子計算的威脅:底層演算法的升級與網路共識的遷移。

核心武器:後量子密碼學

比特幣的最終避風港在於將現有的橢圓曲線加密 ECDSA 更換為抗量子演算法,目前 2026 年技術界的主流共識是轉向格密碼學。

這類演算法的安全性建立在格中尋找最短向量的數學難題上。目前的研究證明,即使是擁有強大 Shor 演算法的量子計算機,也無法在有效時間內破解這類數學結構。

抗量子 Taproot 軟分叉

比特幣不會為了應對量子威脅而重啟新鏈,因此目前看來最有可能的做法是透過軟分叉在現有的 Taproot 框架下引入新的腳本類型。

- 新地址格式:開發者將推出支持抗量子簽名的 PQC 地址。

- 資金遷移:用戶需要發起一筆交易,將資金從舊有的易受攻擊地址轉移至新的 PQC 地址,這筆交易將使資金轉移至更安全的密碼學護盾。

最後的保險

如果量子技術實現了短時間內的快速進步,那麼比特幣社群將採用社會層作為最後的防線。

- 凍結易受攻擊地址:在量子攻擊真正爆發前,透過社群共識進行全網升級,暫時凍結公鑰已暴露的舊地址轉帳功能,直到用戶能證明所有權並安全遷移。

- 快照回滾:雖然這是極端手段,但在災難性的駭客攻擊發生後,社區有權選擇在特定區塊高度進行硬分叉,以抵銷量子駭客的非法獲利。

本報告僅供資訊分享之用,內容不構成任何形式的投資建議或決策依據。文中所引用的數據、分析與觀點均基於作者的研究與公開來源,可能存在不確定性或隨時變動的情況。讀者應根據自身情況及風險承受能力,審慎進行投資判斷。如需進一步指導,建議尋求專業顧問意見。

學習討論群組

親愛的讀者,你可能在思考:「這些深入的分析方法和珍貴的資料分享,我要到哪裡去學習和看到?」 不必再四處尋找!除了 DA Labs 網站優質的內容外,我們建立了完整的社群生態系統,邀請想學習金融科技、區塊鏈/加密貨幣的朋友一同加入:

- LINE 官方帳號 https://urli.ai/line/q-2Q3R?muid=bot-jpq9c#

- DA 各公開頻道 https://t.me/addlist/3qrlxEnu7slkYWY9

在 DA 交易者聯盟的各個社群平台中,有來自不同領域的專業講師和交易者,每日不停歇地討論市場資訊。動動你的手指,跟著我們踏上精彩的投資學習之旅吧!

DA Labs —— Bridge the Fintech Gaps